Risques, Sûreté Internationale et Cybersécurité (RSIC)

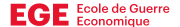

- 12/10/2026

- 12 Mois

- 60 ECTS

- 12800

- Alternance

MBA en Risques, Sûreté Internationale et Cybersécurité (RSIC)

La protection de l’entreprise et la sûreté internationale sont désormais des enjeux stratégiques qui ne peuvent plus être traités par une série de mesures techniques.

Pour répondre à ce besoin d’approche globale de la cyber-sûreté, l’EGE propose le MBA Risques, Sûreté Internationale et Cybersécurité RSIC dans le cadre de son offre de formations initiales en alternance. L'étudiant aura le choix entre deux options en plus des enseignements obligatoires et transversaux : option Sûreté OU option Cyber.

Le MBA RSIC peut se préparer avec un Bac+3 en 2 ans via le Programme M1 Risques et Intelligence Economique RIE ou en 1 an avec un Bac+4.

Les cours se déroulent le lundi et le mardi, le reste de la semaine est consacré à l'entreprise. Le volume horaire est de 539 heures.

Objectifs du programme

Le programme a pour objectif d’identifier le capital immatériel d’une entreprise et d’en évaluer les risques. Il impacte directement les directions Sécurité des Systèmes d’information (RSSI) dans sa partie managériale, les directions sûreté comme l’univers assurantiel des risk-managers. La formation étudie à la loupe le RGPD ou comment rendre performant les délégués à la protection des données ou Data protection officiers de demain.

Ce programme vous préparera à (objectifs pédagogiques) :

- Connaitre la géopolitique de la cyber-sureté (risques pays…), les risques criminels (mafias…)

- Enseigner les savoir-faire de la Sureté, du Cyber (sans avoir un background technique) et la gestion des risques à des cadres issus du privé comme du secteur public

- Comprendre les coopérations public / privé dans les domaines de la cyber et de la sureté : Gendarmerie

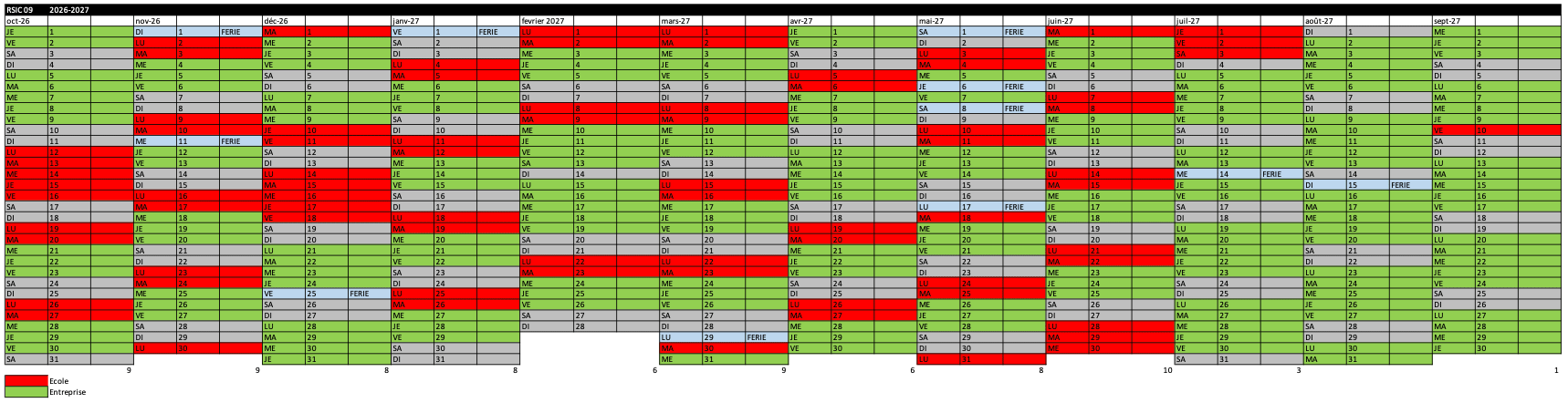

- Assimiler la cartographie des acteurs des métiers de la Cyber-sureté et les rôles de chacun.

- Mettre en œuvre une politique de sureté au sein d’une entreprise ou organisation

- Savoir évaluer les risques dans leurs globalités (humains, installations complexes, maritimes…)

- Maîtriser les risques de conformité et mener des due diligences

- Amener la discipline comme une matière essentielle dans la gouvernance de l’entreprise

- Concevoir une offre de services en Cyber-sureté (audit et étude)

- Sensibiliser et former le personnel à la Cyber-sureté

- Comprendre une architecture réseau et la place de la cybersécurité.

- Anticiper la crise par la mise en œuvre d’une politique de gestion des risques (Contrôle qualité, PCA, cellule spécifique…)

- Préparer une gestion et communication de crise (décision room, media-training…)

Compétences visées par ce programme :

- Construire une cartographie des acteurs clés et de leurs écosystèmes en utilisant des outils de carte heuristique (mindmapping)

- Évaluer les besoins stratégiques d’un donneur d’ordre en analysant les besoins exprimés par les parties prenantes

- Rédiger une note de cadrage en intégrant les acteurs impliqués, les moyens nécessaires et une analyse des risques

- Rédiger un effet final recherché (EFR) en synthétisant les résultats d’analyses de l’environnement de manière accessible

- Mettre en place une collecte d'information en choisissant des outils adaptés et des sources fiables

- Mettre en œuvre une veille stratégique en paramétrant une plateforme de veille et en structurant les informations collectées

- Conduire des investigations en sources ouvertes (OSINT)

- Synthétiser les données collectées en rédigeant un rapport structuré, sécurisé et accessible

- Analyser les informations collectées en restituant les caractéristiques des différentes parties prenantes

- Concevoir des scénarios prospectifs en s’appuyant sur des données quantitatives et qualitatives

- Rédiger un rapport d'honorabilité (due diligence) en synthétisant les résultats selon une grille compliance

- Préparer une présentation visuelle, accessible et argumentée, des analyses réalisées et scénarios identifiés

- Identifier les risques liés à la protection de l’information en évaluant les menaces internes et externes

- Concevoir un plan de sûreté / sécurité en intégrant des protocoles de gestion de crises

- Coordonner une cellule de gestion de crise en répartissant les rôles et en facilitant la prise de décision rapide

- Concevoir un plan d’amélioration post-crise en capitalisant sur les retours d’expérience et en définissant des actions pérennes

Les débouchés métiers

Analyste en cyber-sécurité

Chargé d’études en Cyber sécurité

Consultant Junior en communication et gestion de crise

Junior Compliance Officer

Programme des cours - 2026/2027

Le programme RSIC se décompose en 7 modules en alternant les cours et le temps en entreprise. Le volume d’heures est de 539 heures. Les cours se déroulent le lundi et le mardi, le reste de la semaine est consacré à l'entreprise.

Modalités d'enseignement :

Synchrone, 100% présentiel

Méthodes pédagogiques :

Méthode magistrale et expérientielle

Modalités d’évaluation :

La plupart du temps, l'évaluation des différents cours dispensés est formative, continue et interactive.

En contrôle continue et en fin d’année la présentation de dossiers (exercices individuels ou collectifs, détaillés ci-dessous) donne lieu à des évaluations sommatives sous forme de mises en situation professionnelle reconstituée et épreuves écrites individuelles.

Le rendu de tous les livrables (collectifs ou individuels) est obligatoire. La non-délivrance est éliminatoire. Tout apprenant n’ayant pas obtenu la moyenne générale de 10/20 sera convoqué à la session de rattrapage. .

- Elaborer des recommandations stratégiques basées sur l'analyse d’un environnement complexe

- rédiger une étude de contexte sous forme de synthèse de compréhension d’un environnement spécifique.

- rédiger une note de cadrage intégrant l’analyse des besoins des parties prenantes, les objectifs prioritaires et les ressources à mobiliser

- réaliser un effet final recherché (EFR) à destination du donneur d’ordre

- produire une cartographie d’un environnement spécifique - Mettre en place une veille stratégique basée sur une collecte d’informations

- réaliser un plan de veille en fonction de la problématique posée sur les médias adaptés (web, réseaux sociaux…)

- rédiger une synthèse des informations collectées par la veille mise en place. - Etablir des scénarios prospectifs par l’analyse stratégique des informations collectée

- rédiger un dossier d’analyse intégrant des recommandations

- rédiger un rapport d’honorabilité (Due Diligence)

- élaborer une présentation visuelle, accessible et argumentée. - Anticiper les risques numériques et mener une stratégie en cybersécurité (option cyber)

- réaliser un audit de cybersécurité avec restitution des résultats

- élaborer un plan de continuité d’activité (PCA/PRA)

- rédiger une note de cadrage pour la mise en place d’un Système de Management de la Sécurité de l’Information (SMSI) - Anticiper les risques liés à la sûreté globale et gérer une crise (option sûreté)

- concevoir un plan de sûreté / sécurité

- mise en situation professionnelle reconstituée dans une simulation de crise, le candidat devra gérer une crise au travers d’un exercice scénarisé

- Rendu d’une synthèse de l’exercice (retour d’expérience, axes d’amélioration…)

• Les concepts de sûreté/sécurité liés au numérique (le concept de « homeland security » à l’aube du XXIème siècle)

• Le marché de la cybersécurité et de la sûreté : les différentes prestations (audit, pentest, accompagnement juridique, assurance des SI…) et les différents labels/qualifications/certifications d’entreprises

• Cartographie des acteurs en matière de cybersécurité

• Géopolitique du cyberespace

• Travaux dirigés sur l’étude d’une stratégie nationale de cybersécurité

• Notions de base de la cybersécurité

• Panorama des menaces : l’état de l’art des hackers

• L'hygiène informatique : principes et mesures

• Identifier les risques et vulnérabilités des systèmes d’information

• Gestion de la cybersécurité au sein d’une entreprise (référent SSI, RSSI, chaîne fonctionnelle / organisationnelle)

• Systèmes d'informations internes / externalisation des SI

• Audit de cybersécurité : Connaître ses vulnérabilités

• Mode de pensée d'un hacker

• Initiation à la cryptographie

• Géopolitique régionale - Moyen orient

• Géopolitique régionale - Afrique SubSaharienne

• Géopolitique régionale - Asie

• Géopolitique régionale - Monde Russe

• Géopolitique régionale - Amérique Latine

• Méthodologie de la constitution d’un « dossier pays »

• Sécurité individuelle du collaborateur en mission ou expatrié

• Sécurité de l'information et déplacement à l'étranger

• Security Management

• Le risque terroriste

• La sûreté de l'entreprise et des collaborateurs en zones isolées

• Le risque culturel

• La fonction sûreté au sein d'une ONG

• La sûreté en milieu maritime

• Vision Globale, prospective

• La fonction sûreté au sein de l'entreprise

• Enjeux et mise en œuvre d'une politique de sureté

• Méthodologie de l'audit de sureté/sécurité

• Nouvelles Technologies de la sûreté et de la sécurité (table ronde ?)

• Due diligence associée à l’usage du numérique

• Etablir une analyse de risque (EBIOS, MEHARI)

• Droit et sureté

• Sureté et ressources humaines

• Les règlementations

• Protection des brevets et des normes

• Compliance

• Due diligence

• Secret des affaires

• Transfert du risque par l'assurance

• Management Stratégique et planification

• Mettre en place une politique de gestion du risque (vulnérabilité et menaces)

• Typologie des risques physiques et organisationnels

• Protection des installations complexes (industrielles, nucléaires, log....)

• Gestion des risques culturels

• La communication de crise liée à la sécurité du numérique

• Analyse de cas : e-Réputation d’une entreprise en crise

• Exercice de gestion de crise (War Room/ décision Room)

• Elaborer un Plan Continuation Activité (PCA)

• Elaborer un Plan de Reprise d’Activité (PRA)

• Nouvelle gouvernance de la Cyber-sureté

• Etablir une campagne de sensibilisation du personnel

• Mettre en place un Business Games au sein de l’entité

• Mise en place d’une instance en charge de la sûreté et de la cybersécurité

• Le rôle du CIL et du DPO (Data Protection Officer) dans la RGPD

• Le rôle du directeur de la sûreté et retours d’expériences

• Le rôle du RSSI et retours d’expériences

• Le rôle de l'État (gendarmerie / services...)